OSINT: technologia zbierania i analizy danych z otwartych źródeł

27 Lipca 2022

Ważnym elementem ataku ukierunkowanego podczas testów penetracyjnych jest zbieranie informacji. Istnieją narzędzia i metody, za pomocą których możesz zbierać poufne informacje ze źródeł publicznych. Ta technika nazywa się inteligencją open source lub OSINT.

Obecnie sieci społecznościowe i różne działania online umożliwiają korzystanie z wielu legalnych danych wywiadowczych OSINT. Kryterium wyszukiwania może być profil osoby, jej imię i nazwisko, zakres organizacji lub nazwa firmy.

W artykule opowiemy, czym jest OSINT, jakie możliwości ma ta technologia.

Co to jest OSINT?

Termin OSINT oznacza inteligencję wśród dostępnych źródeł, która obejmuje wszelkie informacje. Dane można uzyskać legalnie z bezpłatnych źródeł publicznych o osobie, firmie. Zwykle są to informacje z sieci, ale technicznie inteligencja OSINT obejmuje książki w otwartych bibliotekach, artykuły prasowe, materiały prasowe.

OSINT obejmuje dane, które można przeszukiwać na różnych nośnikach. Oprócz tekstu są to zdjęcia, treści wideo, materiały z webinariów, spotkań publicznych, konferencji.

Do czego służy inteligencja OSINT?

Mając publiczne dane dotyczące konkretnego celu, haker lub pentester może stworzyć profil potencjalnej ofiary. Jest to konieczne, aby lepiej zrozumieć jego cechy i zawęzić zakres poszukiwań możliwych luk w zabezpieczeniach. Atakujący nie tylko aktywnie wpływają na cel, ale także, korzystając z otrzymanych danych, mogą modelować zagrożenie i opracować plan ataku. Cyberatak, jak wszystkie ataki, zaczyna się od operacji rozpoznawczej, na początek jest pasywny odbiór informacji wywiadowczych. Zbieranie informacji OSINT o sobie lub swojej firmie jest również dobrym sposobem sprawdzenia, jakie dane przekazujesz potencjalnym napastnikom. Gdy już wiesz, jakie informacje o Tobie można zebrać z otwartych źródeł, możesz ich użyć, aby pomóc sobie lub zespołowi ds. bezpieczeństwa w opracowaniu skutecznych strategii obronnych. OSINT jest w stanie wykonać prawie wszystkie zadania, które są przydzielone prywatnym detektywom.

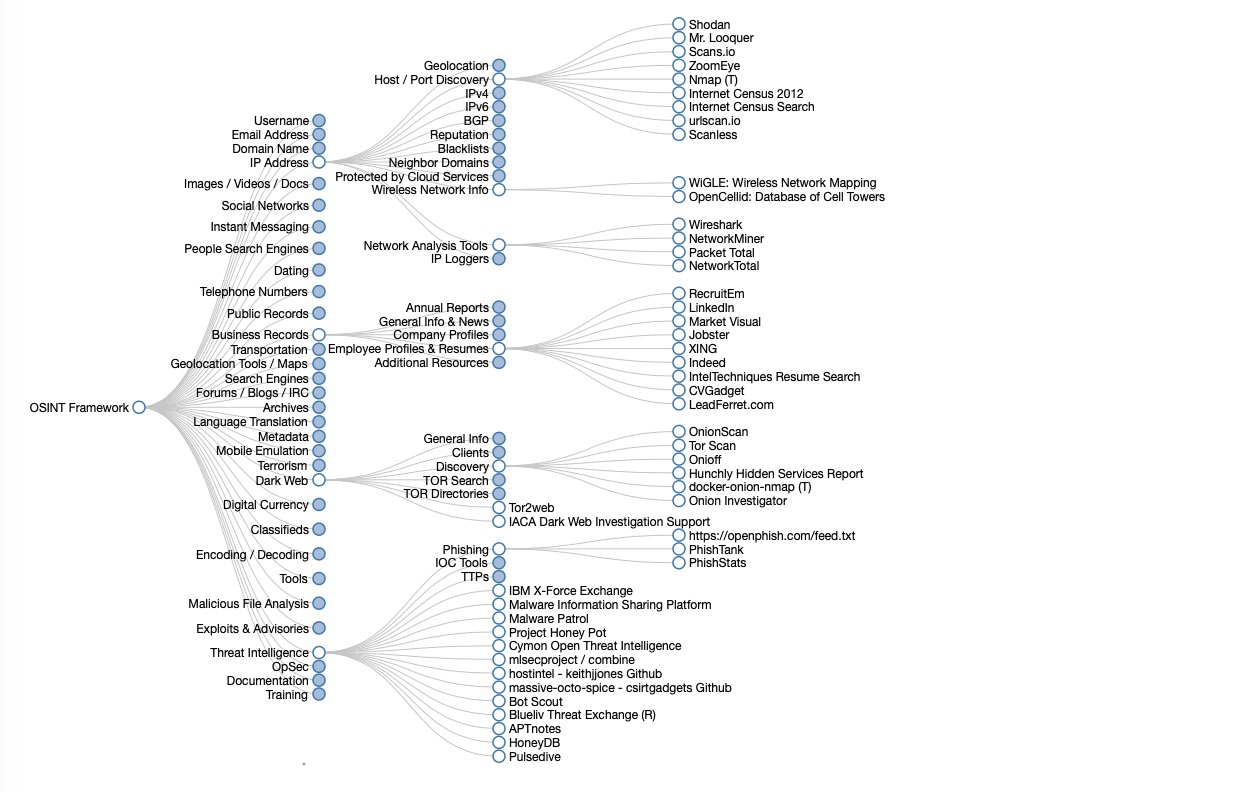

OSINT Framework

Przygotowywanie danych z przestrzeni publicznej to żmudny proces, ale istnieją inne narzędzia ułatwiające zbieranie informacji wywiadowczych. Takimi narzędziami są Shodan, skanery portów Nmap, Zenmap itp. Na początek odpowiedni jest Framework OSINT autorstwa Justina Nordina. Framework udostępnia linki do różnych narzędzi do różnych zadań, w tym wyszukiwania i analizy poczty e-mail, wyszukiwania danych w sieciach społecznościowych lub ciemnej sieci.

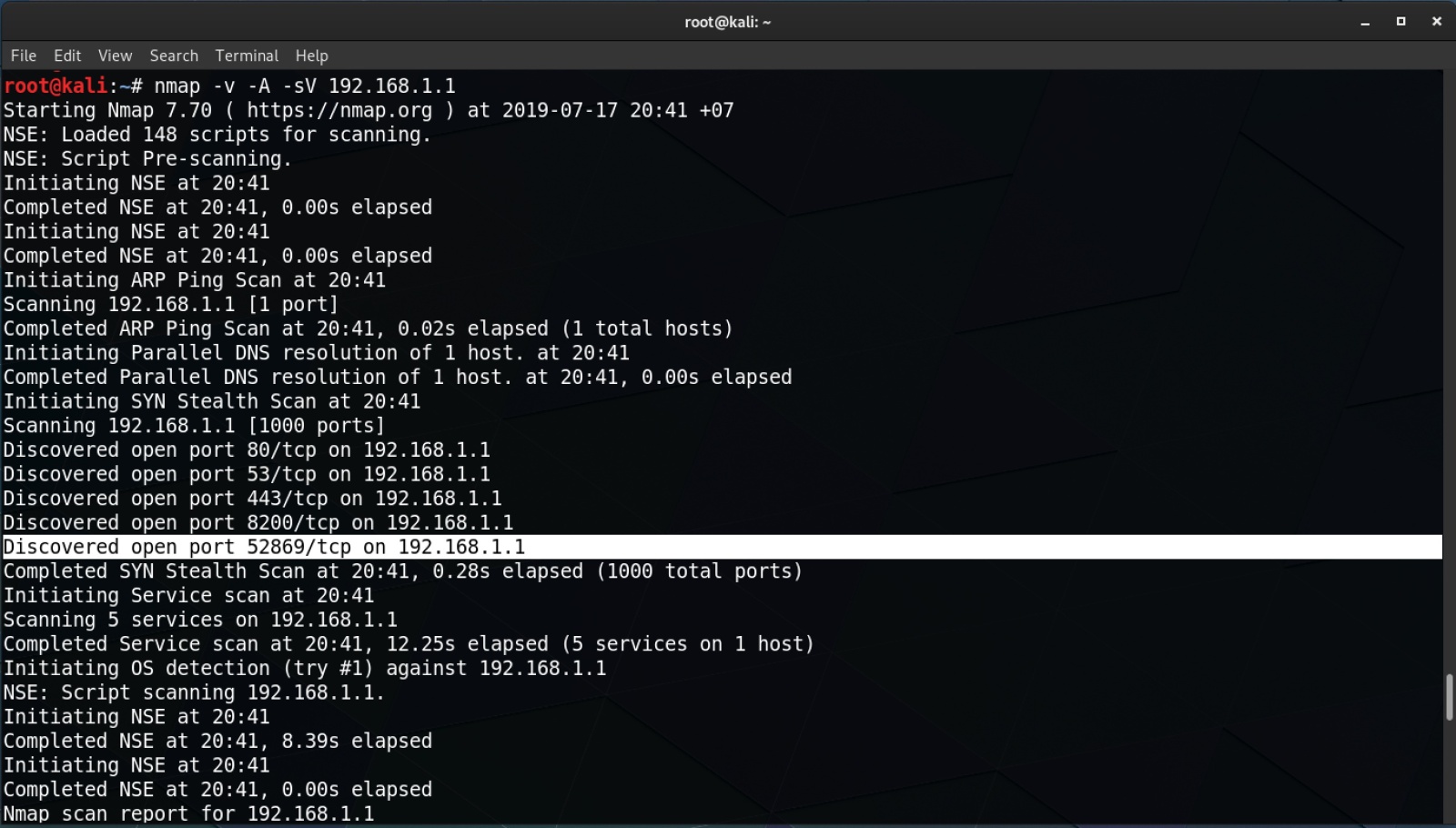

W wielu artykułach o narzędziach OSINT zobaczysz odniesienia do jednego lub dwóch pakietów zawartych w dystrybucji Kali Linux do testów penetracyjnych, takich jak Maltego. Wśród wielu przydatnych narzędzi do otwartego zwiadu są Nmap i Recon-ng. Nmap pozwala określić adres IP i określić, które hosty są dostępne, jakich systemów operacyjnych używają i jakie zapory są używane.

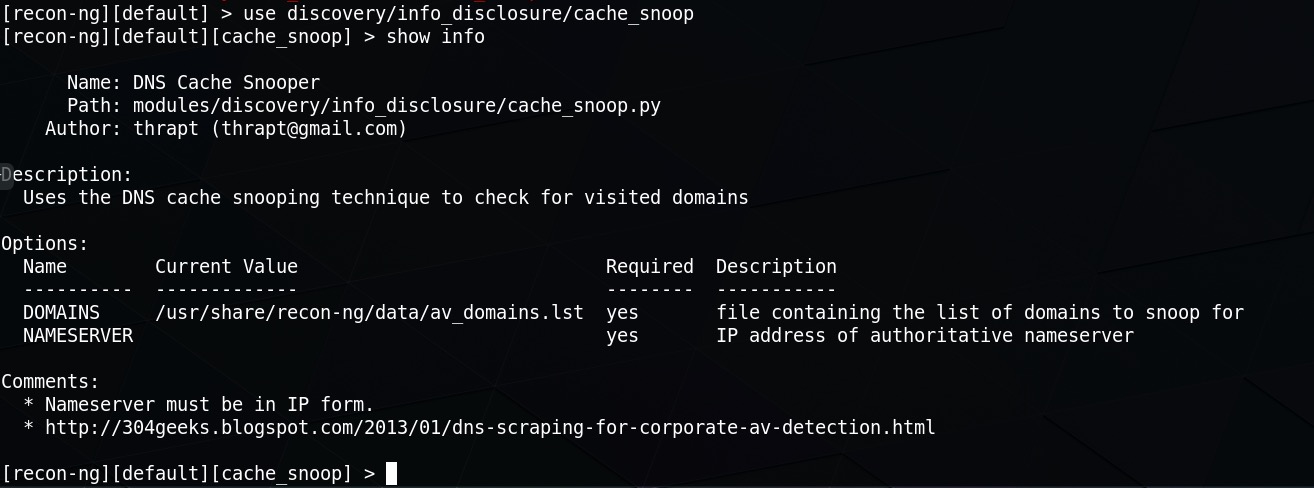

Recon-Ng to narzędzie napisane w Pythonie do rozpoznania sieci. Dzięki niemu możesz zdefiniować subdomeny dla konkretnej domeny. Moduły umożliwiają łączenie się z Shodan, Github, Jigsaw, Virustotal i nie tylko.

Technologia OSINT jest aktywnie wykorzystywana przez Cobwebs Technologies. Opracowali platformę internetową opartą na sztucznej inteligencji. Dane analityczne zbierane są w czasie rzeczywistym, dochodzenie odbywa się automatycznie. Rozwiązania Cobwebs znajdują zastosowanie w bezpieczeństwie korporacyjnym, instytucjach finansowych, organach ścigania, bezpieczeństwie publicznym i narodowym.

DarkOwl Vision to rozwiązanie innego znanego producenta DarkOwl. Za pomocą platformy odbywa się bezpieczne, szczegółowe zbieranie informacji z całej ciemnej sieci. Warto zauważyć, że DarkOwl Vision został wykorzystany do wsparcia dochodzeń amerykańskiej policji lokalnej i federalnej. Był również wykorzystywany do pracy agencji federalnych w celu zwalczania handlu ludźmi, terroryzmu, kwestii bezpieczeństwa itp.

Jakie są inne narzędzia i zasoby OSINT?

Jednym z najbardziej oczywistych narzędzi wyszukiwania wywiadowczego są oczywiście wyszukiwarki, takie jak Google, Bing itp. W rzeczywistości istnieją dziesiątki wyszukiwarek, z których niektóre zwracają lepsze wyniki niż inne dla określonego typu zapytania. Najważniejsze jest to, jak skutecznie przeszukiwać te różne mechanizmy?

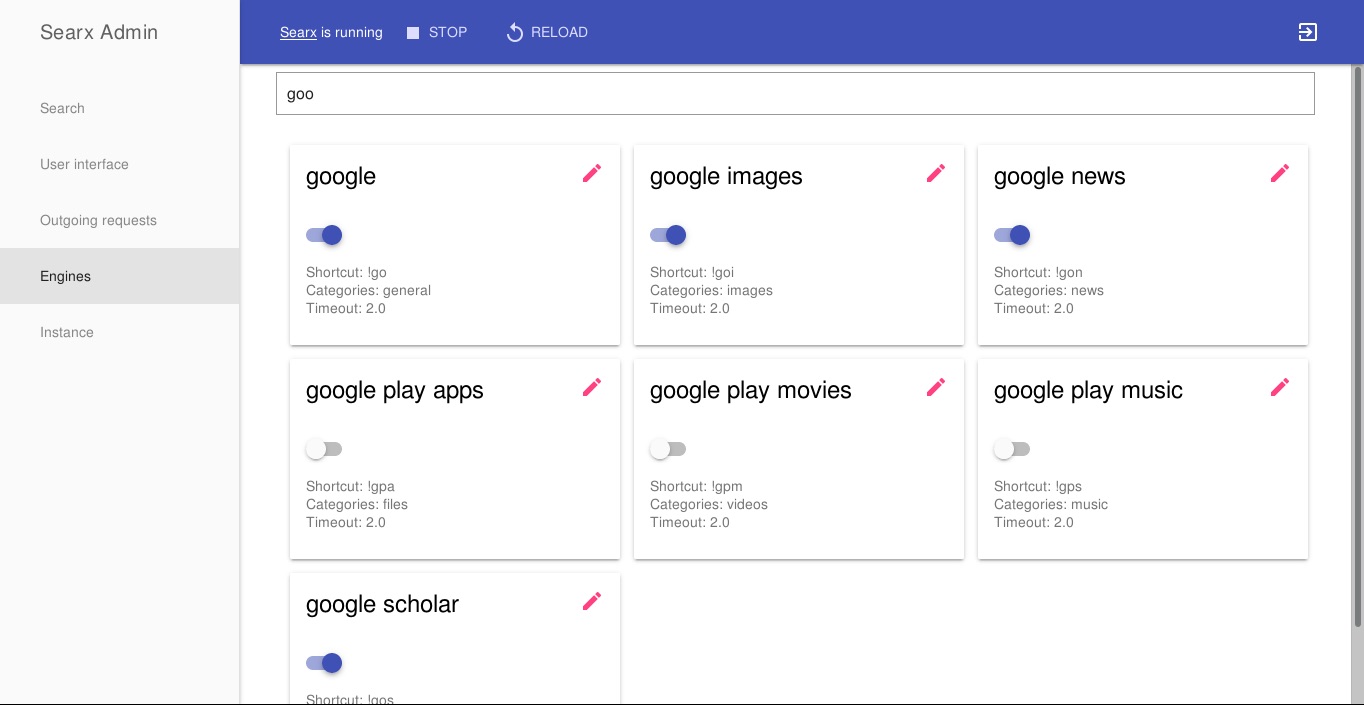

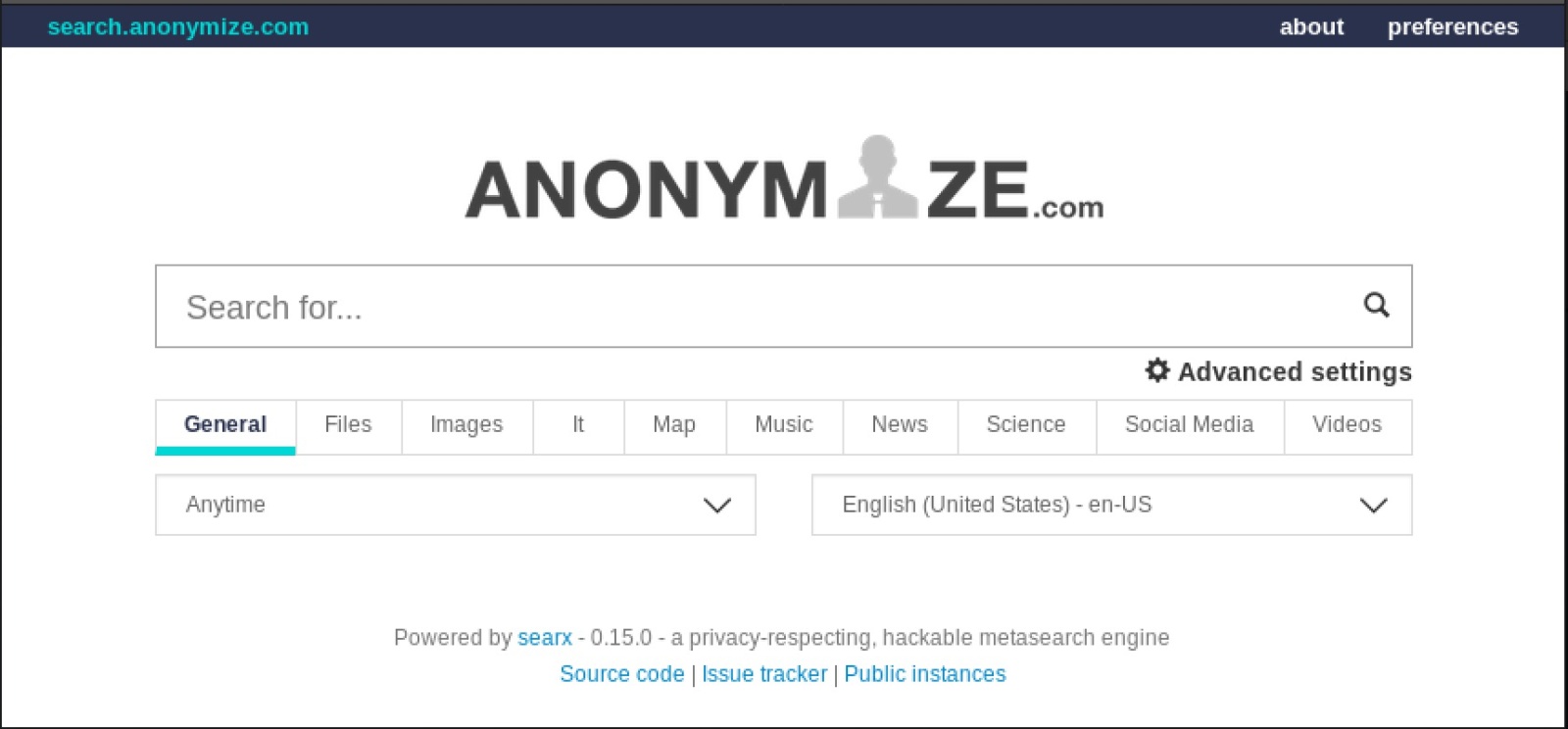

Doskonałym narzędziem, które rozwiązuje ten problem i usprawnia żądania internetowe, jest Searx. System Searx to silnik metawyszukiwarki, który pozwala anonimowo gromadzić wyniki z 70 lub więcej serwisów. System jest bezpłatny i możesz hostować własne instancje, aby zwiększyć prywatność. Użytkownicy nie są śledzeni, pliki cookie są domyślnie wyłączone. Wiele publicznych instancji Searx jest dostępnych dla tych, którzy nie chcą hostować własnych instancji.

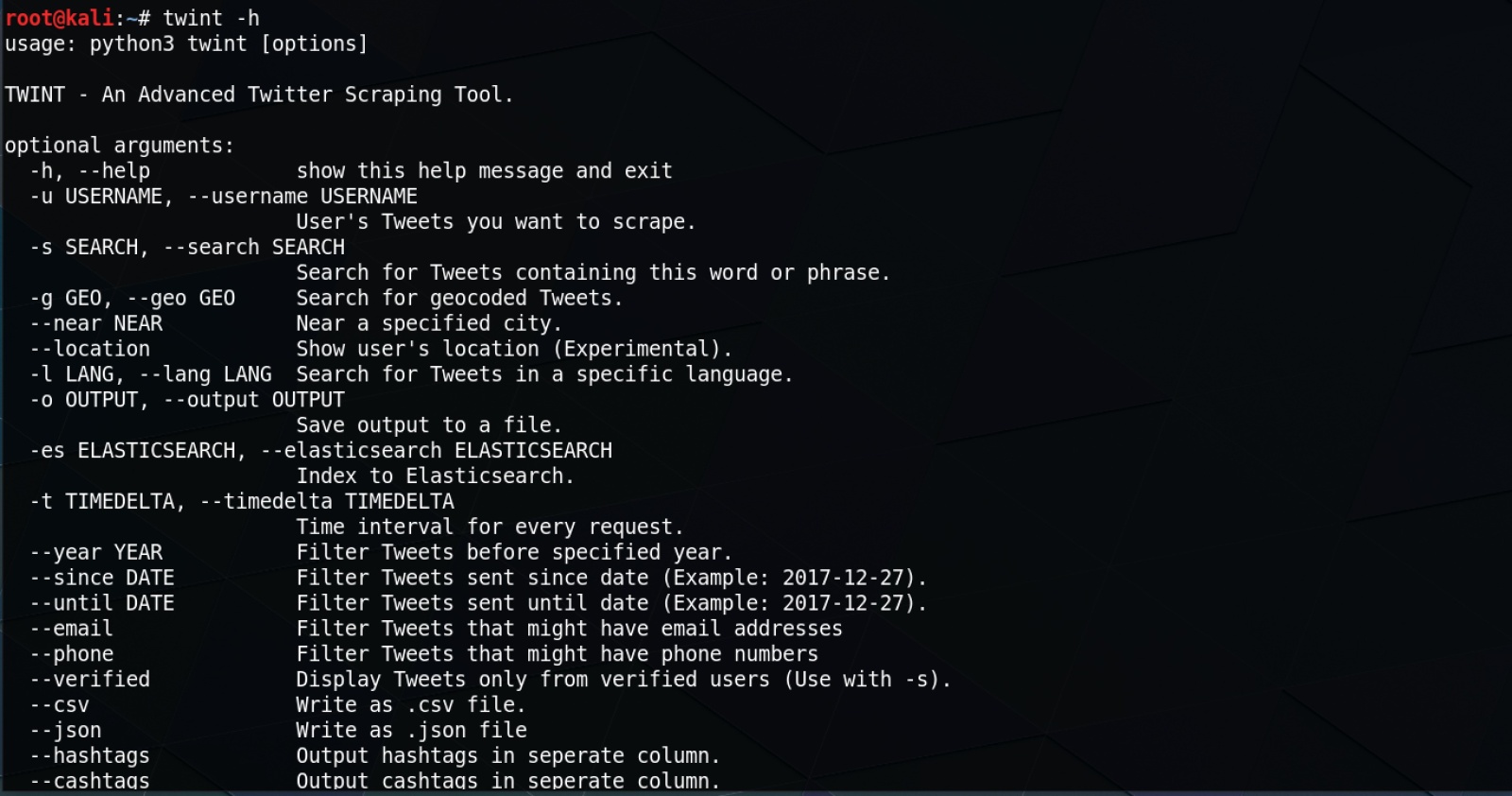

Kolejnym narzędziem OSINT jest Twint. Jest to aplikacja napisana w Pythonie, która ułatwia anonimowe zbieranie i wyszukiwanie danych na Twitterze. Nie musisz rejestrować się w samej usłudze Twitter ani używać klucza API. Dzięki Twint w ogóle nie jest wymagane uwierzytelnianie ani API. Po prostu zainstaluj narzędzie i zacznij. Możesz wyszukiwać według użytkownika, geolokalizacji i zakresu czasu. To tylko kilka opcji Twint, ale dostępnych jest znacznie więcej.

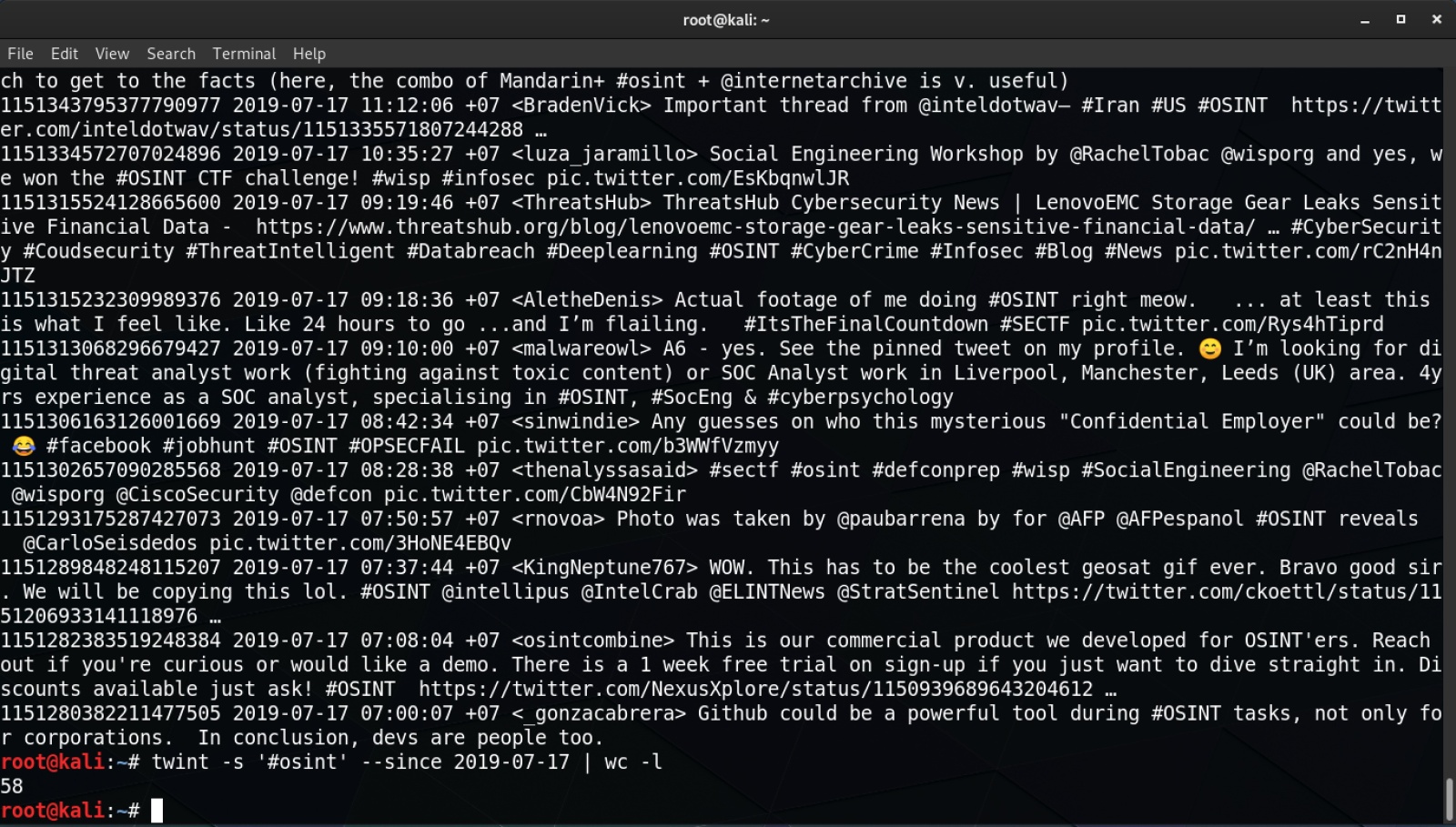

Twint pozwala określić opcję --since, aby wyodrębniać tweety tylko od określonej daty. Możesz codziennie zbierać nowe tweety #OSINT.

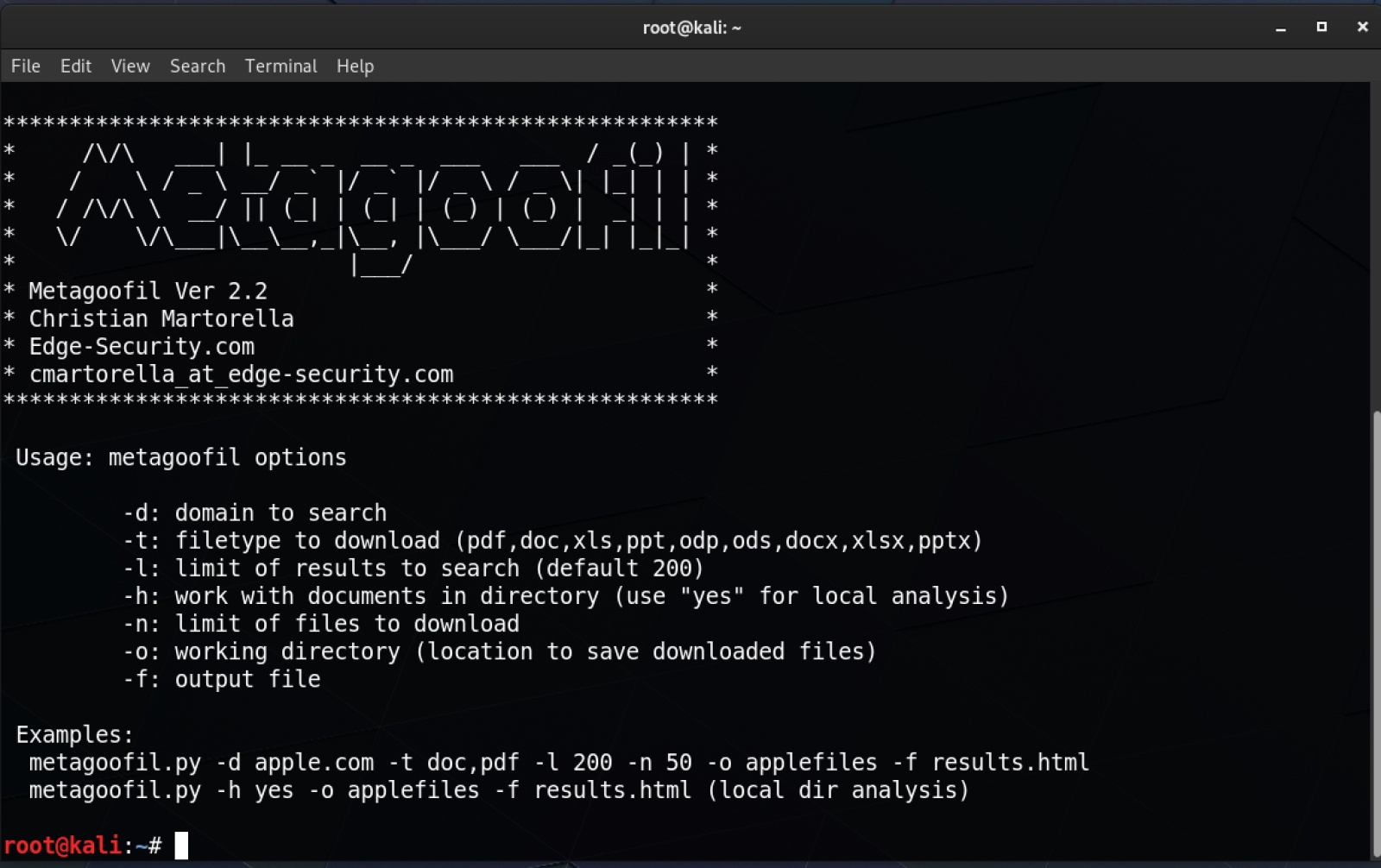

Dzięki opcji Twint --database, która zapisuje w formacie SQLite, zautomatyzuj skrypt i przekaż wyniki do bazy danych w celu przeglądania w dogodnym dla Ciebie czasie. Do zbierania danych z otwartej przestrzeni możesz go wykorzystać – to jest Metagoofil. To narzędzie wykorzystuje słynną wyszukiwarkę Google do pobierania otwartych plików PDF, Word, Excel i Powerpoint z określonej domeny. Następnie może autonomicznie wyodrębniać metadane z tych dokumentów, aby utworzyć raport zawierający informacje, takie jak nazwy użytkowników, wersje oprogramowania, nazwy serwerów i nazwy komputerów.

Wniosek

W tym artykule przyjrzeliśmy się, czym jest OSINT, w jaki sposób ta technologia jest przydatna i w jakich rozwiązaniach jest używana.

Dla każdego, kto zajmuje się cyberbezpieczeństwem, zrozumienie, jak zbierać informacje z otwartych źródeł, jest niezbędną umiejętnością. Niezależnie od tego, czy zabezpieczasz sieć firmową, czy testujesz ją pod kątem luk w zabezpieczeniach, im lepiej rozumiesz jej cyfrowy ślad, tym lepiej będziesz w stanie zobaczyć ją z perspektywy hakera. Ta wiedza pomoże ci opracować skuteczniejsze strategie obronne.

Polska

Polska